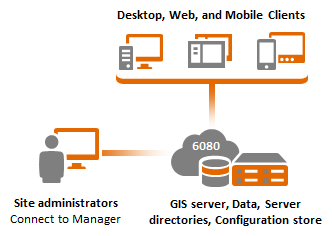

En su configuración más básica, un sitio de ArcGIS for Server se puede ejecutar en un solo equipo del servidor GIS sin necesidad de componentes adicionales. El escenario de implementación que se describe a continuación es fácil de configurar, mantener y actualizar. Puede admitir un entorno aislado para desarrollo y pruebas, pero también es una configuración válida (e ideal en algunos casos) para algunos entornos de producción.

Servidor SIG

Un solo servidor SIG se configura con la cuenta de ArcGIS for Server establecida como cuenta del sistema operativo local en el equipo o cuenta de dominio. Para obtener más información sobre la cuenta de ArcGIS for Server, consulte Cuentas que utiliza ArcGIS for Server.

Directorios de servidor y almacén de configuración

Como esta implementación solo usa un servidor SIG, la ubicación de los directorios de servidor y el almacén de configuración deben residir a nivel local en el equipo en oposición a un recurso compartido de red como, por ejemplo, C:\arcgisserver\config-store en lugar de \\share\config-store. Mantener el almacén de configuración y los directorios de servidor en el sistema de archivo local suele traducirse en un mejor rendimiento que acceder a ellos mediante una ubicación de red compartida. También reduce las dependencias entre el equipo que ejecuta el servidor SIG y el dispositivo de almacenamiento remoto. Si piensa alojar mapas en caché y servicios de imágenes, se recomienda el uso de directorios locales, adjuntados de forma directa, o volúmenes de red de área de almacenamiento (dedicados al servidor), pues de este modo se produce el mayor rendimiento. La recuperación de teselas de caché en una ubicación de red compartida es una operación particularmente costosa.

ArcGIS Web Adaptor o servidor proxy inverso

En esta configuración no se usa ArcGIS Web Adaptor ni ningún servidor proxy inverso. Sus servicios web SIG y solicitudes administrativas se aplican directamente frente al puerto predeterminado del servidor SIG (6080). Los clientes acceden al sitio al conectarse directamente al servidor SIG a través de HTTP en el puerto 6080. Por ejemplo, la dirección URL para el sitio sería http://gisserver.domain.com:6080. Los clientes pueden usar HTTPS en el puerto 6443 de manera opcional para acceder al sitio de forma segura.

La ventaja de no usar ArcGIS Web Adaptor o un servidor proxy inverso es que la instalación y configuración de su sitio no requiere conocimientos de tecnologías web de terceros. La ausencia de componentes adicionales entre sus clientes y sus servicios elimina la sobrecarga adicional que puede producirse en el nivel web.

Mientras que la implementación de ArcGIS for Server sin ArcGIS Web Adaptor o un servidor proxy inverso es una opción válida, tenga en cuenta lo siguiente:

Servicios SIG no disponibles desde puertos estándar

Normalmente, las aplicaciones web esperan que se acceda a los recursos de HTTP desde el puerto 80, en lugar del 6080 o 6443. Acceder desde el puerto 80 requiere el uso de ArcGIS Web Adaptor o un servidor proxy inverso de terceros. ArcGIS for Server no se ejecuta en puertos estándar porque entraría en conflicto con servidores web de terceros que tal vez ya estén en ejecución en su organización. No es posible cambiar los puertos HTTP predeterminados que utiliza ArcGIS for Server. En algunas organizaciones, especialmente en entornos de intranet, tener sus servicios de acceso a aplicaciones directamente en 6080 o 6443 podría ser una solución viable.

Extremos administrativos de ArcGIS for Server expuestos

ArcGIS Server Manager y el Directorio del administrador de ArcGIS for Server se exponen a través de los mismos puertos (6080 o 6443) que todos los demás usuarios utilizan para acceder a los servicios. Esto no implica que cualquiera pueda administrar su servidor, pues un usuario debe proporcionar credenciales administrativas para realizar operaciones administrativas en el servidor. Sin embargo, bloquear el acceso general a los extremos administrativos es una práctica recomendada, especialmente si su servidor se expone en Internet. Si la exposición de los extremos administrativos causa preocupación en su entorno de implementación, soluciónelo especificando que solo determinadas direcciones IP pueden acceder al servidor. Para obtener más información, consulte Actualizar configuración de seguridad en API REST de ArcGIS.

No se puede aprovechar la autenticación de nivel web

Si necesita admitir la Autenticación de Windows integrada (IWA), la infraestructura de clave pública (PKI) o cualquier método de autenticación proporcionado por la infraestructura web existente de su organización, complemente su sitio con ArcGIS Web Adaptor. Por ejemplo, la implementación básica de un solo equipo sin ArcGIS Web Adaptor es inadecuada si se requiere que habilite una experiencia de inicio de sesión único (SSO) para sus usuarios. Aunque puede proteger los servicios de ArcGIS for Server y conectarse a almacenes de identidades corporativos como Windows Active Directory, LDAP o incluso el suyo propio, esta implementación siempre aprovecha la autenticación basada en token de Esri.

Datos

En esta configuración, los datos en formato de archivo (geodatabases de archivos, imágenes y shapefiles) deben almacenarse localmente para un óptimo rendimiento. Si se utilizan bases de datos, colóquelas en un servidor dedicado.

Resumen

Esta es una configuración básica que es fácil de configurar y actualizar. Mientras que esta configuración representa la típica elección para entornos de desarrollo y pruebas, también es válida en algunos entornos de producción (concretamente intranet) con políticas de seguridad moderadas. Para los entornos donde la seguridad es mayor, se recomiendan una sola configuración del servidor SIG con ArcGIS Web Adaptor o un servidor proxy inverso.

Esta configuración es ideal para entornos de producción donde mapas en caché y servicios de imágenes deben entregar el máximo rendimiento posible. En las organizaciones con grandes implementaciones de ArcGIS for Server, un sitio de un solo equipo es una buena opción para alojar todos los servicios almacenados en caché. Se pueden alojar otros servicios en un sitio paralelo con uno o varios servidores SIG. Las mejoras de rendimiento de servicio de las teselas de caché de una implementación de un solo equipo pueden solucionar la sobrecarga de tener que administrar un servidor SIG dedicado con ese fin.

Disponibilidad

Como solo hay un servidor SIG, hay un solo punto de fallo. Los fallos de software o hardware pueden poner fin a la disponibilidad de sus servicios. Considere otras configuraciones del sitio para eliminar la posible inactividad.

Escalabilidad

En esta configuración, el almacén de configuración y los directorios de servidor residen de manera local en el servidor SIG, en oposición a un recurso compartido de red. No es posible agregar servidores SIG adicionales al sitio para aumentar la potencia de procesamiento. La escalabilidad solo es vertical y se puede aumentar agregando núcleos adicionales al servidor SIG. Esta configuración puede aprovechar el hardware moderno con muchos núcleos de un modo eficiente.

Ventajas

- Fácil de instalar, mantener y actualizar.

- Alto rendimiento porque las rutas locales se usan para acceder a los recursos; esto es ideal para alojar mapas en caché y servicios de imágenes.

Desventajas

- Es posible que no se ajuste a sus requisitos de seguridad, debido a que ArcGIS Server Manager y el Directorio del administrador de ArcGIS for Server se exponen a través del mismo puerto (6080) que todos los demás usuarios utilizan para acceder a los servicios. Obvie esto especificando que solo determinadas direcciones IP pueden acceder al servidor en el Directorio del administrador. Para hacerlo es necesaria la propiedad allowedAdminAccessIPs en la configuración de seguridad del servidor. Para aprender a configurar esta propiedad y limitar el acceso al servidor, consulte el ejemplo en Actualizar configuración de seguridad. Para aislar completamente el acceso administrativo, dirija el tráfico entrante a través de un servidor proxy inverso o ArcGIS Web Adaptor.

- Los puertos HTTP no estándar (6080 y 6443 en caso de usarse HTTPS) se utilizan para mostrar los servicios a los clientes. Para obviar esto, dirija el tráfico entrante a través de un servidor proxy inverso o ArcGIS Web Adaptor.

- La autenticación de nivel web no está disponible sin ArcGIS Web Adaptor. Si necesita la autenticación de nivel web, incluya ArcGIS Web Adaptor.

- No es altamente disponible; el servidor SIG es un punto único de fallo si se desconecta. Consulte la implementación en Un solo equipo de alta disponibilidad (activo-pasivo) para obtener más información.