Pare-feu et ArcGIS Server

Dans cette rubrique

- Que fait un pare-feu ?

- Protection d'ArcGIS Server à l'aide de pare-feu

- Pare-feu entre des machines du serveur SIG

Que fait un pare-feu ?

Chaque ordinateur possède des milliers de ports par le biais desquels d'autres ordinateurs peuvent envoyer des informations. Un pare-feu est un dispositif de sécurité qui limite le nombre de ports sur votre machine par le biais desquels d'autres ordinateurs peuvent communiquer. Lorsque vous utilisez un pare-feu pour limiter la communication à un nombre réduit de ports, vous pouvez surveiller de près ces ports pour empêcher toute attaque. En outre, vous pouvez configurer le pare-feu pour limiter la communication à un port connu de vous seul.

Des pare-feu peuvent être implémentés au moyen de matériel, de logiciels ou d'une combinaison des deux. Les pare-feu excellent dans la détection d'attaques, telles que les vers et certains chevaux de Troie, susceptibles d'entrer ou de sortir de votre système par le biais d'un port ouvert. Ils ne vous protègent pas contre les virus joints à des e-mails ou contre les menaces internes à votre réseau. Par conséquent, bien que les pare-feu soient importants, ils ne doivent pas constituer le seul composant de votre stratégie de sécurité globale. Des logiciels antivirus et des techniques efficaces d'authentification et d'autorisation constituent d'autres exemples de stratégies de sécurité à déployer en association avec des pare-feu.

Protection d'ArcGIS Server à l'aide de pare-feu

Plusieurs stratégies permettent de protéger votre site ArcGIS Server à l'aide de pare-feu. Les stratégies suivantes font appel à des pare-feu pour séparer votre réseau interne (au sein duquel la sécurité est réglementée) du réseau externe (dont la sécurité ne peut pas être garantie).

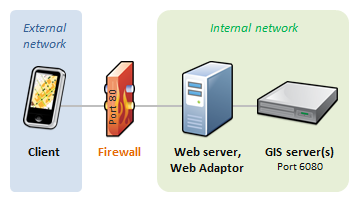

Pare-feu unique

L'option la plus simple et la moins sécurisée des deux implique l'utilisation d'un pare-feu pour limiter le traffic à destination de votre serveur Web. Habituellement, seul le port 80 est ouvert. Votre serveur Web, ArcGIS Web Adaptor, le serveur SIG et vos données se trouvent tous derrière le pare-feu, dans le réseau interne sécurisé.

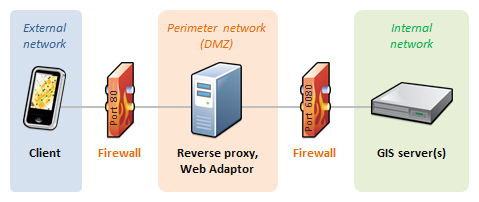

Plusieurs pare-feu avec un proxy inverse et ArcGIS Web Adaptor dans un réseau de périmètre

L'approche plus sécurisée, mais également plus compliquée, consiste à configurer le serveur Web et ArcGIS Web Adaptor dans un réseau de périmètre (également appelé zone démilitarisée [DMZ] ou sous-réseau filtré). Dans ce scénario, ArcGIS Web Adaptor reçoit les requêtes entrantes via le port 80 et les transmet au serveur SIG via un autre pare-feu, à l'aide du port 6080. ArcGIS Web Adaptor entraîne la machine à se comporter comme un proxy inverse.

Voici une représentation plus détaillée de chaque composant de ce scénario :

- Un réseau de périmètre est composé de machines auxquelles les utilisateurs Internet peuvent accéder par le biais d'un pare-feu, mais qui ne font pas partie de votre réseau interne sécurisé. Le réseau de périmètre isole le réseau interne de l'accès direct des clients Internet.

- L'adaptateur ArcGIS Web Adaptor situé dans le réseau de périmètre reçoit des requêtes Internet par le biais d'un port commun, tel que le port 80. Un pare-feu empêche l'accès via tout autre port. L'adaptateur ArcGIS Web Adaptor transmet ensuite la requête au réseau interne sécurisé via un autre pare-feu à l'aide du port 6080 d'ArcGIS Server.

- Le serveur SIG et le serveur de données (le cas échéant) se trouvent à l'intérieur du réseau interne sécurisé. Toute requête entrant dans le réseau sécurisé doit provenir d'ArcGIS Web Adaptor et traverser un pare-feu. Toute réponse quittant le réseau sécurisé retourne au client de la même façon qu'elle est venue. En premier lieu, la réponse traverse de nouveau le pare-feu pour accéder à ArcGIS Web Adaptor. Ce dernier envoie alors la réponse au client via un autre pare-feu.

Si une machine du réseau de périmètre est en quelque sorte compromise, le deuxième pare-feu limite toute possibilité que la machine affectée puisse endommager des machines de votre réseau interne.

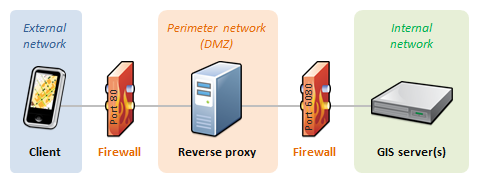

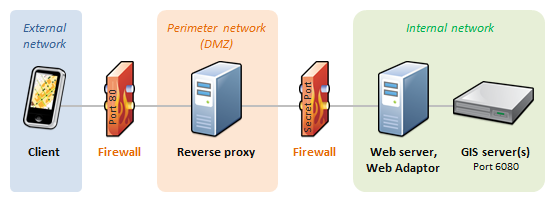

Intégration d'un proxy inversé existant

Si votre organisation utilise déjà un proxy inversé, vous pouvez le configurer pour qu'il achemine les requêtes vers ArcGIS Server sur votre réseau interne sécurisé. L'option la plus élémentaire consiste à se connecter directement au serveur SIG via le port 6080 sans installer ArcGIS Web Adaptor.

Si vous ne souhaitez pas que le port qui relie le proxy inverse et votre réseau interne sécurisé soit connu, vous pouvez installer ArcGIS Web Adaptor sur un autre serveur Web de votre réseau interne sécurisé. Vous pouvez configurer cet adaptateur ArcGIS Web Adaptor pour qu'il accepte le trafic qui transite par un port de votre choix.

Pour savoir comment intégrer ArcGIS Server à votre serveur proxy inverse, reportez-vous à la rubrique Utilisation d'un serveur proxy inverse avec ArcGIS Server.

Pare-feu entre des machines du serveur SIG

Souvent, il n'est pas nécessaire de placer des pare-feu entre les machines du serveur SIG. Toutefois, si des pare-feu séparent les machines, vous devez ouvrir les ports mentionnés dans la rubrique Ports utilisés par ArcGIS Server .

Vous avez un commentaire à formuler concernant cette rubrique ?