Il protocollo HTTPS è una tecnologia di sicurezza standard utilizzata per stabilire una connessione crittografata tra un server web e un client web. HTTPS consente di proteggere le comunicazioni di rete identificando e autenticando il server, oltre che assicurando la privacy e l'integrità di tutti i dati trasmessi. Poiché HTTPS impedisce che le informazioni inviate in rete vengano intercettate o manomesse, deve essere utilizzato per qualsiasi meccanismo di accesso o autenticazione e su qualsiasi rete utilizzata per scambiare informazioni riservate o proprietarie.

Per crittografare le comunicazioni tra ArcGIS Web Adaptor e Portal for ArcGIS, è necessario utilizzare HTTPS sulla porta 443. Non è possibile utilizzare altre porte. L'utilizzo di HTTPS garantisce che i nomi, le password e le altre informazioni sensibili non possano essere decifrate mentre vengono trasmesse tra ArcGIS Web Adaptor e il portale. Quando si utilizza HTTPS, la connessione a pagine Web e risorse avviene mediante il protocollo HTTPS anziché HTTP.

È necessario ottenere un certificato HTTPS e associarlo al sito Web che ospita ArcGIS Web Adaptor. La procedura da seguire per caricare un certificato e associarlo a un sito Web è specifica del server Web.

Accertarsi anche che il server Web sia impostato per ignorare i certificati client per accedere correttamente a servizi protetti su HTTPS.

Creare un certificato server

Per stabilire una connessione HTTPS tra ArcGIS Web Adaptor e il portale, il server Web richiede un certificato server. Un certificato è un file contenente informazioni sull'identità del server Web. Specifica inoltre la tecnica di crittografia da utilizzare per stabilire un canale sicuro fra il server Web e il portale. Un certificato deve essere creato dal proprietario del sito Web e firmato digitalmente. Esistono tre tipi di certificati, ovvero firmato da una CA, di dominio e autofirmati, che vengono illustrati di seguito.

Certificati firmati da una CA

I certificati firmati da un'autorità di certificazione (CA) devono essere utilizzati per sistemi di produzione, in particolare se si prevede che utenti esterni all'organizzazione accederanno alla distribuzione di Portal for ArcGIS. Se ad esempio il portale non è protetto da firewall ed è accessibile tramite Internet, si consiglia di utilizzare un certificato firmato da una CA per garantire ai client esterni all'organizzazione che l'identità del sito Web è stata verificata.

Oltre a essere firmato dal proprietario del sito web, un certificato può essere firmato anche da un'autorità di certificazione (CA) indipendente. Una CA è in genere una terza parte attendibile in grado di certificare l'autenticità di un sito Web. Se un sito web è attendibile, l'autorità di certificazione aggiunge la propria firma digitale al relativo certificato autofirmato, assicurando ai client web che l'identità del sito Web è stata verificata.

Quando viene utilizzato un certificato emesso da un'autorità di certificazione nota, la comunicazione sicura tra il server e il client web avviene automaticamente senza richiedere particolari interventi da parte dell'utente. Nel browser web non si verificano comportamenti imprevisti e non viene visualizzato alcun messaggio di avviso, perché il sito web è stato verificato dalla CA.

Certificati di dominio

Se il portale è protetto da firewall e non è possibile utilizzare un certificato firmato da una CA, la soluzione più valida consiste nell'utilizzare un certificato di dominio. Si tratta di un certificato interno formato dall'autorità di certificazione dell'organizzazione. L'utilizzo di un certificato di dominio consente di ridurre il costo correlato al rilascio di certificati e di facilitare la distribuzione dei certificati, dal momento che possono essere generati rapidamente nell'organizzazione per usi interni attendibili.

Gli utenti appartenenti al dominio non riscontreranno comportamenti imprevisti o messaggi di avviso normalmente associati a un certificato autofirmato, dal momento che il sito è stato verificato dal certificato di dominio. I certificati di dominio non sono però convalidati da una CA esterna, pertanto gli utenti che visitano il sito dall'esterno del dominio non potranno verificare se il certificato corrisponde effettivamente alla parte che dichiara di rappresentare. Verranno infatti presentati avvisi del browser sulla possibile inattendibilità del sito, pertanto gli utenti esterni potrebbero ritenere di comunicare con un sito potenzialmente dannoso e decidere di interrompere la visita.

Creare un certificato di dominio in IIS

In Gestione IIS eseguire le operazioni seguenti per creare un certificato di dominio:

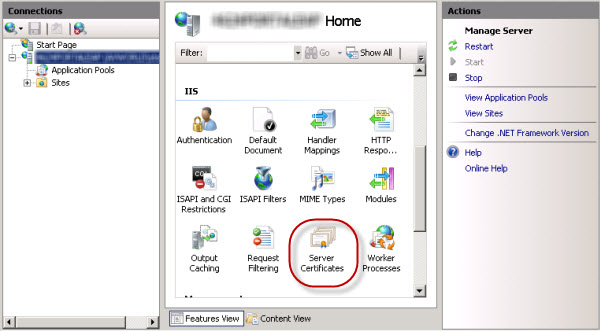

- Nel riquadro Connessioni selezionare il server nella vista ad albero e fare doppio clic su Certificati server.

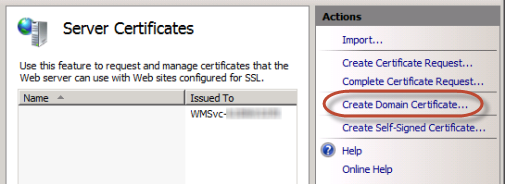

- Nel riquadro Azioni fare clic su Crea certificato di dominio.

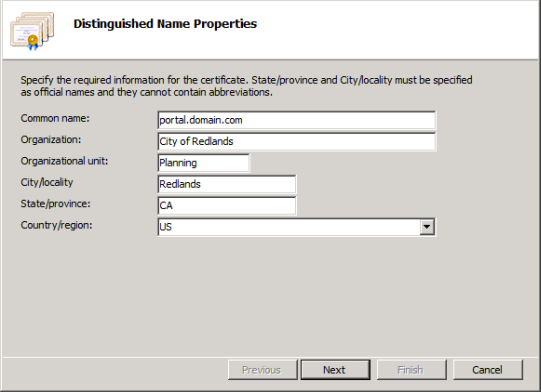

- Nella finestra di dialogo Proprietà nome distinto, immettere le informazioni richieste per il certificato:

- In Nome comune immettere il nome di dominio completo del computer, ad esempio portale.dominio.com.

- Per le altre proprietà, immettere le informazioni specifiche dell'organizzazione e della località.

- Fare clic su Avanti.

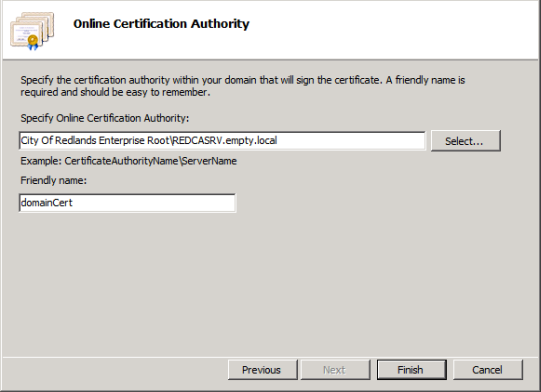

- Nella finestra di dialogo Autorità di certificazione in linea fare clic su Seleziona e scegliere l'autorità di certificazione del dominio che firmerà il certificato. Se questa opzione non è disponibile, immettere l'autorità di certificazione di dominio nel campo Specifica Autorità di certificazione in linea, ad esempio City Of Redlands Enterprise Root\REDCASRV.empty.local. Per informazioni su questa operazione, rivolgersi all'amministratore di sistema.

- Immettere un nome descrittivo per il certificato di dominio e fare clic su Fine.

Il passaggio finale consiste nell'associare il certificato di dominio alla porta HTTPS 443. Per le istruzioni, consultare Associare il certificato al sito Web di seguito.

Certificati autofirmati

La creazione di un certificato autofirmato è da considerarsi un'opzione non adatta a un ambiente di produzione in quanto potrebbe restituire risultati imprevisti e problemi di interazione per tutti gli utenti del portale.

Un certificato firmato solo dal proprietario del sito Web è denominato certificato autofirmato. I certificati autofirmati vengono comunemente utilizzati nei siti Web disponibili esclusivamente agli utenti della rete interna di un'organizzazione (LAN). Se si comunica con un sito web che si trova al di fuori della rete e che utilizza un certificato autofirmato, non esiste alcun modo per verificare che il sito che emette il certificato rappresenta davvero ciò che dice di essere. È infatti possibile che si stia comunicando con un sito potenzialmente dannoso mettendo a rischio le informazioni personali.

Quando si configura il portale per la prima volta, è possibile utilizzare un certificato autofirmato per eseguire test iniziali e verificare se la configurazione è corretta. Se si utilizza un certificato autofirmato, tenere tuttavia presente che si verificheranno i seguenti comportamenti durante il testing:

- Nel browser Web e in ArcGIS Desktop verranno visualizzati avvisi relativi all'inattendibilità del sito. Quando un browser web verifica la presenza di un certificato autofirmato, viene in genere visualizzato un avviso che chiede di confermare se si desidera accedere al sito. In molti browser vengono visualizzate icone di avviso oppure il colore rosso nella barra degli indirizzi finché si utilizza il certificato autofirmato. Se si configura il portale con un certificato autofirmato, sarà possibile ricevere avvisi di questo tipo.

- Non è possibile aprire un servizio federato nel Map Viewer del portale, né aggiungere un elemento di servizio protetto al portale, effettuare l'accesso ad ArcGIS Server Manager su un server federato e connettersi al portale da Esri Maps for Office.

- Si verificano comportamenti imprevisti quando si stampano servizi ospitati e si accede al portale da applicazioni client.

- Non è possibile effettuare l'accesso al portale da Esri Maps for Office a meno che il certificato autofirmato non sia installato nell'archivio certificati Autorità di certificazione radice disponibile nell'elenco locale nel computer che esegue Esri Maps for Office.

Attenzione:

L'elenco dei problemi riscontrabili quando si utilizza un certificato autofirmato, riportato in precedenza, non è esaustivo. Si consiglia di utilizzare un certificato di dominio o un certificato firmato da una CA per testare interamente e distribuire il portale.

Creare un certificato autofirmato in IIS

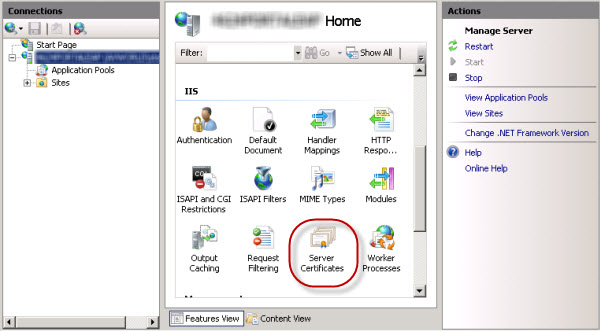

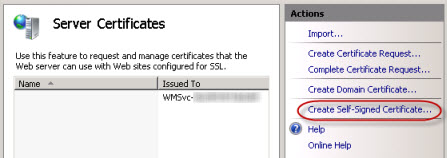

In Gestione IIS eseguire le operazioni seguenti per creare un certificato autofirmato:

- Nel riquadro Connessioni selezionare il server nella vista ad albero e fare doppio clic su Certificati server.

- Nel riquadro Azioni fare clic su Crea certificato autofirmato.

- Immettere un nome descrittivo per il nuovo certificato e fare clic su OK.

Il passaggio finale consiste nell'associare il certificato autofirmato alla porta HTTPS 443. Per le istruzioni, consultare Associare il certificato al sito Web di seguito.

Associare il certificato al sito Web

Dopo aver creato un certificato, è necessario associarlo al sito Web che ospita ArcGIS Web Adaptor. L'associazione è costituita dal processo di configurazione del certificato per l'uso della porta 443 sul sito Web. Le istruzioni per l'associazione di un certificato a un sito web variano a seconda della piattaforma e della versione del server web. Per le istruzioni, contattare l'amministratore di sistema o consultare la documentazione del server web. Ad esempio, di seguito è descritta la procedura per associare un certificato in IIS.

Associare un certificato alla porta 443 in IIS

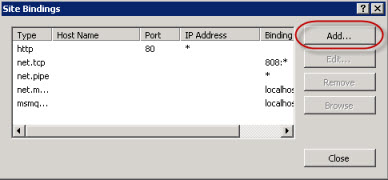

In Gestione IIS, eseguire le operazioni seguenti per associare un certificato alla porta HTTPS 443:

- Selezionare il sito nella vista ad albero e nel riquadro Azioni fare clic su Binding.

- Se la porta 443 non è disponibile nell'elenco Binding, fare clic su Aggiungi. Nell'elenco a discesa Tipo selezionare https. Lasciare la porta impostata su 443.

- Se la porta 443 non è inclusa, selezionarla dall'elenco e fare clic su Modifica.

- Se la porta 443 non è disponibile nell'elenco Binding, fare clic su Aggiungi. Nell'elenco a discesa Tipo selezionare https. Lasciare la porta impostata su 443.

- Dall'elenco a discesa dei certificati, selezionare il nome del certificato e fare clic su OK.

Verificare il sito

Dopo aver associato il certificato al sito Web, è possibile configurare Web Adaptor per l'utilizzo con il portale. A tale scopo, è necessario accedere alla pagina di configurazione di ArcGIS Web Adaptor utilizzando un URL HTTPS come https://webadaptorhost.domain.com/webadaptorname/webadaptor.

Dopo aver configurato Web Adaptor, è necessario verificare il corretto funzionamento di HTTPS inviando una richiesta HTTPS al Portale Web, ad esempio https://webadaptorhost.domain.com/webadaptorname/home. Se si sta eseguendo il test con un certificato autofirmato, eliminare gli avvisi del browser relativi alle connessioni non attendibili. Ciò comporta in genere l'aggiunta di un'eccezione al browser, in modo che consenta di comunicare con il sito che utilizza un certificato autofirmato.

Per ulteriori informazioni sull'uso di SSL nella distribuzione del portale, consultare Procedure di sicurezza consigliate.