Você pode configurar o NetIQ Access Manager 3.2 e versões posteriores como seu provedor de identidade (IDP) para logins enterprise no Portal for ArcGIS. O processo de configuração envolve duas principais etapas: registrar seu provedor de identidade enterprise com Portal for ArcGIS e registrar Portal for ArcGIS com o provedor de identidade enteprise.

Opcionalmente, você pode fornecer metadados para o portal sobre os grupos enterprise no armazenamento de identidade. Isto permite a você criar grupos no portal que alavancam os grupos enterprise existentes no seu armazenamento de identidade. Quando membros entram no portal, o acesso ao conteúdo, itens e dados são controlados pelas regras de associação definidas no grupo enterprise. Se você não fornecer ao grupo enterprise os metadados necessários, você ainda poderá criar grupos. Porém, as regras de associação serão controladas pelo Portal for ArcGIS, não pelo armazenamento de identidade.

Informações exigidas

O Portal for ArcGIS exige determinadas informações de atributo a serem recebidas do provedor de identidade quando um usuário entra utilizando logins enterprise. NameID é um atributo obrigatório que deve ser enviado por seu provedor de identidade na resposta de SAML para criar a federação com trabalho do Portal for ArcGIS. Quando um usuário IDP entrar, um novo usuário com o nome de usuário NameID será criado pelo Portal for ArcGIS no seu armazenamento de usuário. Os caracteres permitidos para o valor enviado pelo atributo NameID são alfanuméricos, _ (underscore), . (ponto) e @ (arroba). Quaisquer outros caracteres serão liberados para conter underscores no nome de usuário criado pelo Portal for ArcGIS.

O Portal for ArcGIS suporta a entrada dos atributos givenName e email address do login enterprise a partir do provedor de identidade enterprise. Quando um usuário entra utilizando um login enterprise e se o Portal for ArcGIS receber atributos com os nomes givenname e email ou mail (em qualquer caso), o Portal for ArcGIS preenche o nome completo e o endereço de e-mail da conta de usuário com os valores recebidos do provedor de identidade. É recomendado que você passe o email address do provedor de identidade enterprise de forma que o usuário possa receber notificações.

Registrar o NetIQ Access Manager como o provedor de identidade enterprise com Portal for ArcGIS

- Entre no site da web do portal como um administrador da sua organização e clique em Minha Organização > Editar Configurações > Segurança.

- Dentro da seção Logins Enterprise, clique no botão Configurar Provedor de Identidade e insira o nome da sua organização na janela que aparece. (por exemplo, Cidade de Redlands). Quando usuários acessam o site da web do portal, este texto aparece como parte da opção de registro do SAML (por exemplo, Utilizando sua conta da Cidade de Redlands).

Anotação:

Você pode registar somente um fornecedor de identidade enterprise para seu portal.

- Escolha se os seus usuários poderão participar da organização Automaticamente ou Após você adicionar as contas no portal. A seleção da primeira opção permite aos usuários entrarem na organização com seu login enterprise sem qualquer intervenção de um administrador. Sua conta é registrada com a organização automaticamente na primeira vez que eles entram. A segunda opção exige que o administrador registre as contas necessárias com a organização utilizando um utilitário da linha de comando ou script de Python de amostra. Após as contas serem registradas, os usuários poderão entrar na organização.

Dica:

É recomendado que você designe pelo menos uma conta enterprise como um administrador do seu portal e degrade ou exclua a conta inicial de administrador. Também é recomendado que você desabilite o botão Criar uma conta e a página de registro (signup.html) no site da web do portal, de forma que as pessoas não possam criar suas próprias contas. Para instruções completas, consulte Configurando um provedor de identidade compatível ao SAML com seu portal.

- Forneça informações de metadados para o provedor de identidade utilizando uma das três opções abaixo:

- URL—Escolha esta opção se a URL dos metadados de federação do NetIQ Access Manager for acessível pelo Portal for ArcGIS. A URL é normalmente http(s)://<host>:<port>/nidp/saml2/metadata na máquina onde o NetIQ Access Manager está executando.

Anotação:

Se o seu provedor de identidade enterprise incluir um certificado auto assinado, você poderá encontrar um erro ao tentar especificar a URL de HTTPS dos metadados. Este erro ocorre, pois o Portal for ArcGIS não pode verificar o certificado auto assinado do provedor de identidade. Alternativamente, utilize HTTP na URL, uma das outras opções abaixo ou configure seu provedor de identidade com um certificado confiável.

- Arquivo—Se a URL não for acessível pelo Portal for ArcGIS, salve os metadados obtidos a partir da URL acima como um arquivo XML e carregue o arquivo.

- Parâmetros—Escolha esta opção se a URL ou arquivo não estiver acessível. Digite os valores manualmente e forneça os parâmetros solicitados: URL de login e certificado. Entre em contato com o administrador do NetIQ Access Manager para obtê-lo.

- URL—Escolha esta opção se a URL dos metadados de federação do NetIQ Access Manager for acessível pelo Portal for ArcGIS. A URL é normalmente http(s)://<host>:<port>/nidp/saml2/metadata na máquina onde o NetIQ Access Manager está executando.

- Defina as configurações avançadas conforme aplicáveis:

- Codificar Asserção—Selecione esta opção se NetIQ Access Manager for configurado para codificar respostas da asserção de SAML.

- Habilitar Pedido Registrado—Selecione esta opção para o Portal for ArcGIS registrar o pedido de autenticação do SAML enviado para NetIQ Access Manager.

- Propagar saída para Provedor de Identidade—Selecione esta opção para o Portal for ArcGIS utilizar uma URL de Saída para o usuário sair do Net IQ Access Manager. Insira a URL para utilizar na configuração da URL de Saída. Se o provedor de identidade exigir que a URL de Saída esteja registrada, Habilitar Pedido Registrado precisa estar selecionado.

- URL de Saída—A URL do provedor de identidade é utilizada para sair do usuário atualmente registrado. Este valor é automaticamente preenchido se definido no arquivo de metadados do provedor de identidade. Você pode atualizar esta URL conforme necessário.

- ID de Identidade—Atualize este valor para utilizar um novo ID de identidade exclusivamente para identificar seu portal para NetIQ Access Manager.

As configurações Codificar Asserção e Habilitar Pedido Registrado utilizam o certificado samlcert no keystore do portal. Para utilizar um novo certificado, exclua o certificado samlcert, crie um novo certificado com o mesmo nome alternativo (samlcert) seguindo as etapas em Importar um certificado no portal e reinicie o portal.

- Opcionalmente forneça metadados para o portal sobre os

grupos enterprise no armazenamento de identidade:

- Entre no ArcGIS Portal Directory como um Administrador da sua organização. A URL está no formato https://webadaptorhost.domain.com/webadaptorname/portaladmin.

- Clique em Segurança > Configuração > Atualizar Armazenamento de Identidade.

- Posicione o JSON de configuração do grupo na caixa de texto Configuração do armazenamento de grupo (no formato JSON).

Se o seu armazenamento de identidade for Windows Active Directory, copie o seguinte texto, e altere para conter as informações específicas para seu site:

{ "type": "WINDOWS", "properties": { "isPasswordEncrypted": "false", "userPassword": "secret", "user": "mydomain\\winaccount" } }Na maioria dos casos, você precisará somente alterar os valores dos parâmentros user e userPassword. Embora você digite a senha em texto claro, ela será codificada quando armazenada no diretório de configuração do portal ou visualizada. A conta que você utiliza para o parâmetro user precisa de permissões somente para visualizar os nomes de grupos do Windows na rede. Se possível, utilize uma conta cuja senha não expire.

Se o seu armazenamento de identidade for LDAP, copie o seguinte texto, e altere para conter as informações específicas para seu site:

{ "type": "LDAP", "properties": { "userPassword": "secret", "isPasswordEncrypted": "false", "user": "uid=admin,ou=system", "ldapURLForUsers": "ldaps://bar2:10636/ou=users,ou=ags,dc=example,dc=com", "ldapURLForRoles": "ldaps://bar2:10636/dc=example,dc=com", "usernameAttribute": "cn", "caseSensitive": "false", "userSearchAttribute": "cn", "memberAttributeInRoles": "member", "rolenameAttribute":"cn" } }Na maioria dos casos, você somente precisará alterar os valores dos parâmetros user, userPassword, ldapURLForUsers e ldapURLForRoles. A URL para seu LDAP precisará ser fornecida pelo seu administrador de LDAP.

No exemplo acima, a URL LDAP se refere aos usuários dentro de uma OU (ou=users) específico. Se os usuários existem em OUs múltiplos, a URL LDAP pode apontar para um nível mais alto OU ou até o nível de raiz se necessário. Neste caso, a URL seria com esta ao invés:

"ldapURLForUsers": "ldaps://bar2:10636/dc=example,dc=com",

A conta que você utiliza para o parâmetro do usuário precisa de permissões para procurar os nomes de grupos na sua organização. Embora você digite a senha em texto claro, ela será codificada quando armazenada no diretório de configuração do portal ou visualizada.

Se o seu LDAP estiver configurado para diferenciar letra maiúscula e letra minúscula, configure o parâmetro caseSensitive para false.

- Ao finalizar a inserção de JSON para a configuração do armazenamento de usuário, clique em Atualizar Configuração para salvar suas alterações e reiniciar o portal.

Registrar o Portal for ArcGIS como o provedor de serviço confiável com NetIQ Access Manager

- Configure um conjunto de atributos.

Siga as etapas abaixo para criar um novo atributo configurado de forma que os atributos possam ser enviados no Portal for ArcGIS como parte da asserção de SAML após autenticar o usuário. Se você tiver um conjunto de atributos existente já configurado no seu NetIQ Access Manager, também é possível utilizá-lo.

- Entre no console de administração do NetIQ Access Manager. Este normalmente está disponível em http(s)://<host>:<port>/nps.

- Procure seu servidor de identidade no console de admin do NetIQ e clique na guia Configurações Compartilhadas. Em Conjuntos de Atributos, você deve visualizar quaisquer conjuntos de atributos já criados. Clique em Novo e crie um novo conjunto de atributos. Entre no Portal em Definir Nome e clique em Avançar.

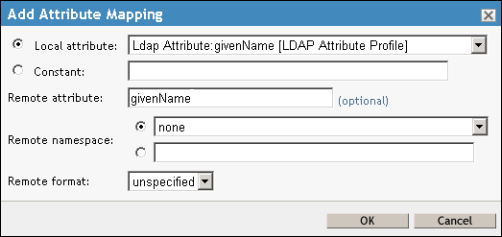

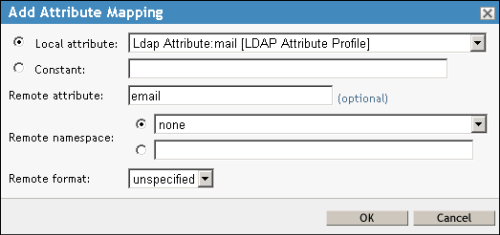

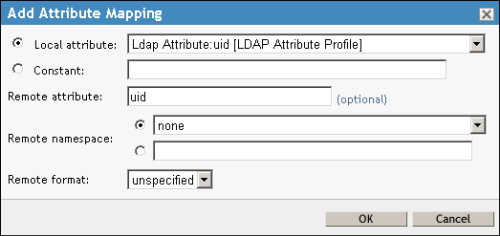

- Defina os mapeamentos do atributo e os adicione no conjunto de atributos que você criou na etapa anterior.

O Portal for ArcGIS suporta a entrada dos atributos givenName e email address do login enterprise a partir do provedor de identidade enterprise. Quando um usuário entra utilizando um login enterprise e se o Portal for ArcGIS receber atributos com os nomes givenname e email ou mail (em qualquer caso), o Portal for ArcGIS preenche o nome completo e o endereço de e-mail da conta de usuário com os valores recebidos do provedor de identidade.

É recomendado que você passe o endereço de e-mail do provedor de identidade enterprise no Portal for ArcGIS. Isto ajuda se o usuário se tornar posteriormente um administrador. Ter um endereço de e-mail na conta intitula o usuário para receber notificações relacionadas com qualquer atividade administrativa e enviar convites para outros usuários participarem da organização.

Clique no link Novo e adicione quaisquer novos mapeamentos do atributo. A captura de tela abaixo mostra a adição de mapeamento do atributo para givenName, email address e uid. Você pode escolher todos os atributos de sua fonte de autenticação, ao invés destes exemplos.

Clique em Finalizar no assistente Criar Conjunto de Atributos. Isto cria um novo conjunto de atributos denominado Portal.

- Siga as etapas abaixo para adicionar o Portal for ArcGIS como um provedor confiável do NetIQ Access Manager.

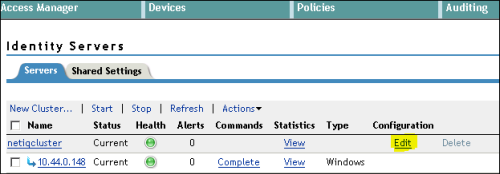

- Entre no console de admin do NetIQ, escolha seu servidor de identidade e clique no link Editar.

A guia Geral aparece.

- Clique na guia SAML 2.0 e clique em Novo > Provedor de Serviço.

A janela Provedor de Serviço é onde você adiciona o Portal for ArcGIS como um provedor de serviço confiável do NetIQ Access Manager.

- No assistente Provedor de Serviço Confiável, clique em Texto dos Metadados com a Fonte e cole os metadados da sua organização do Portal for ArcGIS na caixa Texto.

Obtenha os metadados da sua organização do Portal for ArcGIS registrando-se na sua organização como um administrador, clicando no botão Editar Configurações, na guia Segurança e no botão Obter Provedor de Serviço. Salve os metadados como um arquivo XML.

Clique em Avançar e clique em Finalizar para finalizar a adição do provedor de serviço confiável.

- Entre no console de admin do NetIQ, escolha seu servidor de identidade e clique no link Editar.

- Siga as etapas abaixo para configurar as propriedades de federação do Portal for ArcGIS e NetIQ Access Manager.

- Na guia SAML 2.0, clique no link do provedor de serviço em Provedores de Serviço. A guia Configuração aparece. Clique na guia Metadados e verifique se os metadados da sua organização do Portal for ArcGIS estão corretos.

- Clique na guia Configuração e volte para a seção Confiável da configuração. Selecione a opção Codificar asserções se você escolheu a configuração avançada Codificar Asserção ao registrar o NetIQ Access Manager como o provedor de identidade enterprise com Portal for ArcGIS.

- Clique na guia Atributos.

Nesta etapa, você adiciona o mapeamento do atributo a partir do conjunto que você criou na etapa 2.1, assim o NetIQ Access Manager pode enviar os atributos no Portal for ArcGIS na asserção de SAML.

Selecione o conjunto de atributos que você definiu na etapa 2.1 acima. Após selecionar o conjunto de atributos, os atributos que você definiu no conjunto aparecem na caixa Disponível. Mova seus atributos givenName e email para a caixa Enviar com autenticação.

- Clique na guia Resposta da Autenticação da guia Configuração do provedor de serviço e configure a resposta da autenticação.

Clique em Postar no menu suspenso Vincular.

Na coluna Identificador de Nome, selecione a caixa próxima à Não Especificado.

Na coluna Padrão, selecione o botão de opção próximo à Não Especificado.

Na coluna Valor, escolha Uid de Atributo do Ldap.

Anotação:

Você pode configurar qualquer outro atributo único no conjunto de atributos da sua fonte de autenticação para ser enviado como NameID. O valor deste parâmetro será utilizado como o nome de usuário na organização.

Clique em Aplicar.

- Em Configuração, clique na guia Opções e escolha o contrato de autenticação do usuário, por exemplo, Formulário - Nome/Senha e clique em Aplicar.

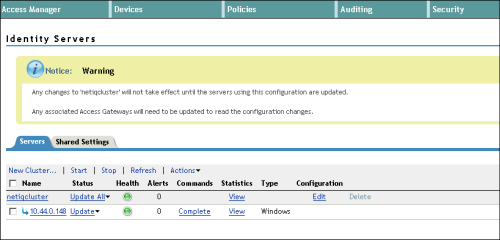

- Reinicie o NetIQ Access Manager procurando seu servidor de identidade e clicando no link Atualizar Todos.