Bereitstellung auf einem einzelnen Computer mit Reverseproxyserver

In diesem Thema

- Zugriff auf GIS-Services über Standardports

- Isolieren des ArcGIS-Servers hinter der Firewall Ihrer Organisation

- Sperren des administrativen Zugriffs auf die Site

- Nutzen von Funktionen im eigenen Webserver

- Zusammenfassung

Diese Bereitstellung ist eine Variation der Bereitstellung eines einzelnen Computers, bei der ein Reverseproxyserver zur Site hinzugefügt wird. Ein Reverseproxyserver fungiert als Vermittler für Clientanforderungen, bei denen Ressourcen von der ArcGIS-Server-Site gesucht werden, und bietet zusätzliche Sicherheitsfunktionen für Ihre Site-Bereitstellung.

ArcGIS Web Adaptor ist eine Reverseproxy-Implementierung von Esri, die Sie auf den meisten häufigen Webanwendungsservern konfigurieren können. Alternativ können Sie andere Reverseproxy-Webserver von Drittanbietern nutzen.

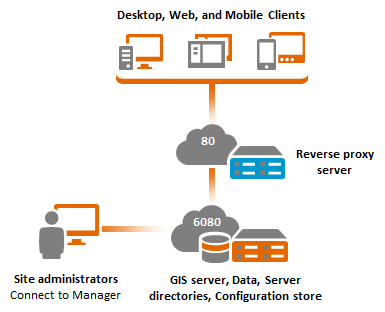

Wie in der Abbildung unten gezeigt, wird ArcGIS Web Adaptor oder der Reverseproxyserver eines Drittanbieters normalerweise auf einem separaten Webservercomputer konfiguriert. Er kann jedoch auch auf dem GIS-Server untergebracht werden.

Für Clientanwendungen besteht kein Unterschied zwischen dem direkten Zugriff auf GIS-Services oder dem Zugriff durch den Proxy. Als ArcGIS-Server-Administrator empfiehlt es sich jedoch, in den folgenden Fällen einen Reverseproxyserver zu verwenden:

Zugriff auf GIS-Services über Standardports

Wenn kein Reverseproxyserver verwendet wird, stellen die Clients direkt über http://gisserver.domain.com:6080 oder https://gisserver.domain.com:6443 eine Verbindung mit dem ArcGIS-Server her, sofern SSL konfiguriert wurde. Sie können die vom ArcGIS-Server verwendeten Standardports nicht ändern. Wenn von den Clientanwendungen Standardports wie Port 80 und 443 für HTTP und HTTPS verwendet werden sollen, müssen Sie einen Reverseproxy konfigurieren und Clients für den Zugriff auf Services durch diese Ports leiten. Beispielsweise können Sie einen Reverseproxy unter http://proxy.domain.com/arcgis oder http://proxy.domain.com/myGIS konfigurieren.

Isolieren des ArcGIS-Servers hinter der Firewall Ihrer Organisation

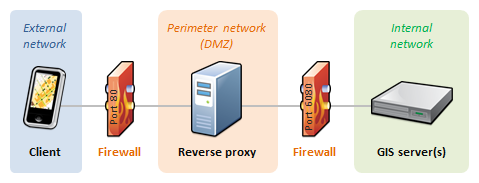

Wenn Ihre Services und Anwendungen öffentlich über das Internet verfügbar gemacht werden sollen, empfiehlt es sich, eine Reverseproxy-Webserverkonfiguration zu verwenden, um den ArcGIS-Server hinter der Firewall der Organisation zu isolieren. In dieser Konfiguration durchqueren eingehende Anforderungen aus dem Internet eine Firewall, die alle Ports außer den Ports 80 und 443 (für HTTP bzw. HTTPS) sperrt. Der Reverseproxy-Webserver empfängt die eingehende Anforderung, leitet sie durch eine andere Firewall über Port 6080 oder 6443 (HTTP bzw. HTTPS) an den ArcGIS-Server weiter und sendet die Antwort zurück an den Client. In der folgenden Abbildung wird dargestellt, wie der Reverseproxyserver in ein Umkreisnetzwerk eingebunden wird, damit Sie den Zugriff auf Ihr sicheres internes Netzwerk besser schützen können.

Informationen zum Integrieren eines Reverseproxyservers mit dem ArcGIS-Server finden Sie unter Verwenden eines Reverseproxyservers mit dem ArcGIS-Server.

Sperren des administrativen Zugriffs auf die Site

Mit einem Reverseproxyserver kann der Zugriff auf bestimmte Ressourcen in der Site gesperrt werden. Beispielsweise können Sie den Zugriff auf ArcGIS Server Manager und das ArcGIS Server Administrator Directory in der Konfiguration des Reverseproxy sperren. Dies ist besonders dann empfehlenswert, wenn die ArcGIS-Server-Services über das Internet verfügbar gemacht werden.

Deaktivieren Sie bei der Verwendung von ArcGIS Web Adaptor den administrativen Zugriff auf die Site, indem Sie die Anweisungen unter Konfigurieren von ArcGIS Web Adaptor nach der Installation befolgen. Wenn Sie einen Reverseproxyserver eines Drittanbieters verwenden, lesen Sie die zugehörige Dokumentation, um zu erfahren, wie Sie alle Anforderungen, bei denen ein Zugriff auf ArcGIS Server Manager (proxy.domain.com/arcgis/manager/) oder das ArcGIS Server Administrator Directory (proxy.domain.com/arcgis/admin/) versucht wird, sperren können.

Der administrative Zugriff wird beim Zugriff auf die Site durch den Reverseproxy gesperrt, er ist jedoch weiter beim direkten Zugriff auf den ArcGIS-Server durch die Standardports (6080 oder 6443) verfügbar. Die Firewalls sollten entsprechend eingerichtet werden, um zu steuern, wo auf diese Ports zugegriffen werden kann.

Nutzen von Funktionen im eigenen Webserver

Webserver enthalten viele Funktionen, die Sie möglicherweise in Ihrer ArcGIS-Server-Bereitstellung verwenden möchten. Durch die Freigabe der GIS-Services über Ihren Reverseproxyserver können Sie die Protokollierungs-, Caching- und Sicherheitsfunktionen Ihres Webservers nutzen.

- Authentifizierung auf Webebene: Standardmäßig verwendet der ArcGIS-Server die tokenbasierte Authentifizierung (oft als tokenbasierte ArcGIS-Authentifizierung oder Authentifizierung auf GIS-Ebene bezeichnet). Alternativ können Sie die Authentifizierung auf Webebene im ArcGIS-Server konfigurieren. Bei dieser Methode kann der ArcGIS-Server die Authentifizierung an Ihren Webserver delegieren. Sie können beispielsweise die integrierte Windows-Authentifizierung (bei Verwendung der Microsoft-Internetinformationsdienste), HTTP-Basic-Authentifizierung, Authentifizierung mit Clientzertifikaten und andere Standardauthentifizierungsmethoden anwenden. Wenn Sie die Authentifizierung auf Webebene benötigen, müssen Sie ArcGIS Web Adaptor verwenden. Die Authentifizierung auf Webebene ist über den Reverseproxy-Webserver eines Drittanbieters nicht verfügbar.

- Protokollierung: ArcGIS-Server-Protokolle enthalten Informationen, die spezifisch für ArcGIS-Server-Services sind, z. B., welche Operation aufgerufen wurde, die Ausführungszeit von ArcGIS-Server-Aufrufen sowie im GIS-Server ausgelöste Warnmeldungen und Fehler. Sie können diese Informationen mit den Protokollen Ihres Webservers ergänzen, da diese Details enthalten, die in ArcGIS-Server-Protokollen möglicherweise nicht verfügbar sind, z. B. die IP-Adresse, von der die Anforderungen ausgegangen sind, der Benutzer-Agent, der Verweiser usw.

- Andere Funktionen: Die meisten Webserver bieten Optionen für die genaue Steuerung von Anforderungen und Antworten. Beispielsweise können Sie Filterregeln auf eingehende Anforderungen anwenden, den Zugriff von bestimmten IP-Adressen oder Domänennamen sperren usw.

Zusammenfassung

ArcGIS Web Adaptor oder der Reverseproxyserver eines Drittanbieters stellt eine ausgezeichnete Ergänzung von Bereitstellungen mit nur einem einzelnen ArcGIS-Server-Computer dar. Beide umfassen zusätzliche Sicherheitsfunktionen. Es wird dringend empfohlen, eine dieser beiden Optionen zu nutzen, wenn Sie GIS-Services über das Internet verfügbar machen möchten. Abhängig von den Sicherheitsanforderungen kann ihr Einsatz selbst für Intranet-Bereitstellungen erforderlich sein.

Der Zugriff auf die ArcGIS-Server-Site kann mit einem oder mehreren Reverseproxyservern ermöglicht werden. Beispielsweise können zwei Web Adaptor in einer mit Windows Active Directory-Benutzern konfigurierten Site zur Unterstützung öffentlicher und privater Services eingesetzt werden. Weitere Informationen finden Sie unter Unterstützung einer Mischung aus öffentlichen und privaten Services.

Vorteile

- Ergänzt die Bereitstellung mit einem einzelnen Computer durch eine zusätzliche Sicherheitsebene.

Nachteile

- Bei der Verwendung eines Reverseproxyservers können Anforderungen bei ArcGIS-Server-Services zusätzlichen Overhead verursachen. Dies gilt besonders für die Authentifizierung auf Webebene bei sehr großen und komplexen Enterprise-Identity-Speichern (verschachtelte Gruppen oder Verbund).

- Keine hohe Verfügbarkeit; der GIS-Server und Reverseproxyserver sind Schwachpunkte, wenn einer von beiden offline geht. Weitere Informationen finden Sie unter Ein einzelner Computer mit hoher Verfügbarkeit (Aktiv/Passiv).