Вы можете настроить Active Directory Federation Services (AD FS) 2.0 roll-up patch 3 и AD FS 3.0в операционной системе Microsoft Windows Server в качестве вашего провайдера идентификации (IDP) для корпоративных учетных записей в Portal for ArcGIS. Процесс настройки состоит из двух основных шагов: регистрации вашего корпоративного IDP в Portal for ArcGIS и регистрации Portal for ArcGIS в корпоративном IDP.

Необходимая информация

Portal for ArcGIS должен получить определенную атрибутивную информацию от IDP, когда пользователь входит с использованием корпоративной учетной записи. Атрибут NameID является обязательным и должен отправляться IDP в ответ на запрос SAML для интеграции с Portal for ArcGIS. Поскольку Portal for ArcGIS использует значение NameID для уникальной идентификации именованного пользователя, рекомендуется выбрать постоянное значение, уникально определяющее пользователя. Если входит пользователь IDP, новый пользователь с именем NameID будет создан Portal for ArcGIS в хранилище пользователей. Допустимыми символами значения, которое посылается атрибутом NameID, являются буквы, цифры и _ (нижнее подчеркивание). (точка) и @ (собачка). Другие символы будут заменены нижним подчёркиванием в имени пользователя, созданном Portal for ArcGIS.

Portal for ArcGIS поддерживает поток атрибутов givenName и email address корпоративной учетной записи от корпоративного IDP. Когда пользователь осуществляет вход с использованием корпоративной учётной записи, и Portal for ArcGIS получает атрибуты с именами givenname и email или mail (в любом случае), Portal for ArcGIS заполняет полное имя и адрес электронной почты для учётной записи пользователя значениями, полученными от IDP. Рекомендуем указывать email address от корпоративного IDP, чтобы пользователь мог получать уведомления.

Регистрация AD FS в качестве корпоративного IDP в Portal for ArcGIS

- Войдите на веб-сайт портала в качестве администратора вашей организации и щелкните Организация > Изменить настройки > Безопасность.

- В разделе Корпоративные учетные записи выберите опцию Один провайдер идентификации, щелкните кнопку Установка входа в систему и в появившемся окне введите имя своей организации (например, City of Redlands). При входе пользователей на веб-сайт портала данный текст отображается внутри строки входа SAML (например, Использование учетной записи City of Redlands).

Примечание:

Вы можете зарегистрировать только один корпоративный IDP или одну интеграцию IDP для своего портала.

- Укажите, смогут ли пользователи вступать в организацию Автоматически или После добавления учётных записей в портал. Выбор первой опции позволяет пользователям входить в организацию с указанием корпоративной учётной записи без вмешательства администратора. Их учетные записи автоматически регистрируются в организации при первом входе. Во втором случае пользователям потребуется регистрация соответствующих учетных записей в организации, выполняемая администратором посредством специальной утилиты командной строки или скрипта Python. После регистрации учетных записей пользователи смогут входить в организацию.

Подсказка:

Рекомендуется назначить хотя бы одну корпоративную учетную запись в качестве администратора портала и отключить или удалить учетную запись основного администратора. Также рекомендуется отключить кнопку Создать учетную запись и страницу настройки учетной записи (signup.html) на веб-сайте портала, чтобы пользователи не могли создавать собственные учетные записи. Подробные инструкции см. в разделе Настройка SAML-совместимого провайдера идентификации для работы с порталом.

- Введите метаданные для IDP, используя один из приведенных ниже вариантов:

- URL – если URL метаданных AD FS доступен, выберите эту опцию и введите URL (к примеру, https://<adfs-server>/federationmetadata/2007-06/federationmetadata.xml).

Примечание:

Если ваш корпоративный IDP имеет самозаверенный сертификат, возникнет ошибка при попытке указать URL по протоколу HTTPS для метаданных. Ошибка возникнет из-за того, что Portal for ArcGIS не сможет проверить самозаверенный сертификат IDP. Либо используйте в URL протокол HTTP, как указано ниже, либо настройте IDP на работу с доверенным сертификатом.

- Файл – выберите данную опцию, если URL-адрес недоступен. Загрузите или создайте копию файла метаданных AD FS и выгрузите его на Portal for ArcGIS с помощью опции Файл.

- Параметры – Выберите данную опцию, если недоступны URL-адрес или файл метаданных. Вручную введите значения и укажите запрашиваемые параметры: URL для входа и сертификат, закодированный в формате BASE 64. Для получения этих значений свяжитесь с администратором AD FS.

- URL – если URL метаданных AD FS доступен, выберите эту опцию и введите URL (к примеру, https://<adfs-server>/federationmetadata/2007-06/federationmetadata.xml).

- Доступна расширенная настройка дополнительных опций:

- Шифровать утверждения – выберите эту опцию для шифровки ответов подтверждений AD FS SAML.

- Включить подписанный запрос – Выберите эту опцию, чтобы заставить Portal for ArcGIS подписывать запрос аутентификации SAML, который отправляется на AD FS.

- Произвести выход в провайдер аутентификации – Выберите эту опцию, чтобы заставить Portal for ArcGIS использовать URL-адрес выхода, чтобы отписать пользователя от AD FS. Введите URL для использования в настройках URL-адрес выхода. Если IDP для выполнения входа требуется URL-адрес выхода, необходимо включить опцию Включить подписанный запрос.

Примечание:

По умолчанию, для AD FS необходимы запросы на выход из системы, подписанные с помощью SHA-256, поэтому необходимо проверить, что включены опции Включить подписанный запрос и Вход с помощью SHA256.

- Обновить профиль при входе – выберите эту опцию для обновления в Portal for ArcGIS пользовательских атрибутов givenName и email address, если они с момента их последнего входа изменились.

- Включить членство в группе, основанное на SAML - выберите эту опцию, чтобы позволить пользователям организации связать основанные на SAML группы с группами Portal for ArcGIS в процессе создания группы.

- URL-адрес выхода – URL-адрес IDP, использующегося при выходе работающего в данный момент пользователя.

- ID объекта – Обновите это значение, чтобы использовать новый ID объекта, чтобы уникально идентифицировать ваш портал в AD FS.

Для настроек Шифровать утверждения и Включить подписанный запрос используется сертификат samlcert из хранилища ключей портала. Чтобы воспользоваться новым сертификатом, удалите сертификат samlcert, создайте новый с тем же псевдонимом (samlcert), следуя шагам в разделе Импорт сертификата на портал, и перезапустите портал.

Регистрация Portal for ArcGIS в качестве проверенного провайдера сервиса в AD FS

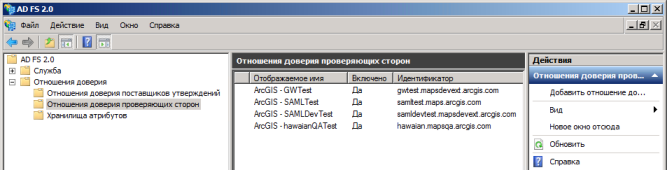

- Откройте консоль управления AD FS.

- Выберите Отношение доверия проверяющей стороны > Добавить отношение доверия проверяющей стороны.

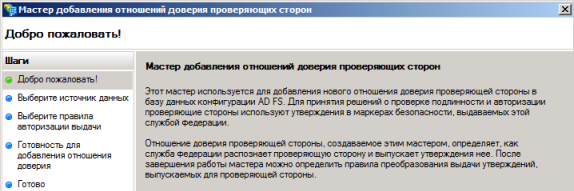

- В мастере Добавить отношение доверия проверяющей стороны щелкните кнопку Пуск.

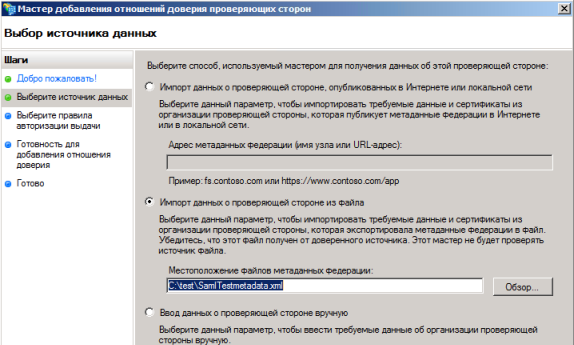

- Для Выбора источника данных укажите одну опцию для получения данных проверяющей стороны: импорт из URL-адреса, импорт из файла или ввод вручную. Для опций URL-адреса и файла необходимо получение метаданных из вашей организации. Если у Вас нет доступа к URL-адресу метаданных или файлу, вы можете ввести информацию вручную. В некоторых случаях ввод данных вручную оказывается наиболее простым вариантом.

- Импорт данных о проверяющей стороне, опубликованных в Интернет или в локальной сети

Эта опция использует URL метаданных вашей организации Portal for ArcGIS. URL-адрес – это https://webadaptorhost.domain.com/webadaptorname/sharing/rest/portals/self/sp/metadata?token=<token>, например, https://samltest.domain.com/arcgis/sharing/rest/portals/self/sp/metadata?token=G6943LMReKj_kqdAVrAiPbpRloAfE1fqp0eVAJ-IChQcV-kv3gW-gBAzWztBEdFY. Вы можете создать токен с помощью https://webadaptorhost.domain.com/webadaptorname/sharing/rest/generateToken. При указании URL на странице Создать токен укажите полное доменное имя сервера AD FS в поле Webapp URL. Выбор любой другой опции, как то IP-адрес или IP-адрес происхождения запроса, не поддерживается и может привести к генерации неверного токена.

Примечание:

Часть arcgis приведенного выше адреса URL является используемым по умолчанию именем приложения Web Adaptor. Если имя вашего Web Adaptor отличается от arcgis, измените эту часть адреса URL, указав имя вашего Web Adaptor.

- Импорт данных о проверяющей стороне из файла

Эта опция использует файл metadata.xml вашей организации Portal for ArcGIS. Есть два способа получения файла метаданных XML:

- В разделе Безопасность страницы Редактировать настройки вашей организации щелкните кнопку Получить провайдер сервиса. Это предоставит вам метаданные для вашей организации, которые вы можете сохранить в виде файла XML на вашем компьютере.

- Откройте URL метаданных вашей организации Portal for ArcGIS и сохраните файл XML на ваш компьютер. URL-адрес – это https://webadaptorhost.domain.com/webadaptorname/sharing/rest/portals/self/sp/metadata?token=<token>, например, https://samltest.domain.com/arcgis/sharing/rest/portals/self/sp/metadata?token=G6943LMReKj_kqdAVrAiPbpRloAfE1fqp0eVAJ-IChQcV-kv3gW-gBAzWztBEdFY. Вы можете создать токен с помощью https://webadaptorhost.domain.com/webadaptorname/sharing/rest/generateToken. При указании URL на странице Создать токен укажите полное доменное имя сервера AD FS в поле Webapp URL. Выбор любой другой опции, как то IP-адрес или IP-адрес происхождения запроса, не поддерживается и может привести к генерации неверного токена.

Примечание:

Часть arcgis приведенных выше адресов URL является используемым по умолчанию именем приложения Web Adaptor. Если имя вашего Web Adaptor отличается от arcgis, измените эту часть адреса URL, указав имя вашего Web Adaptor.

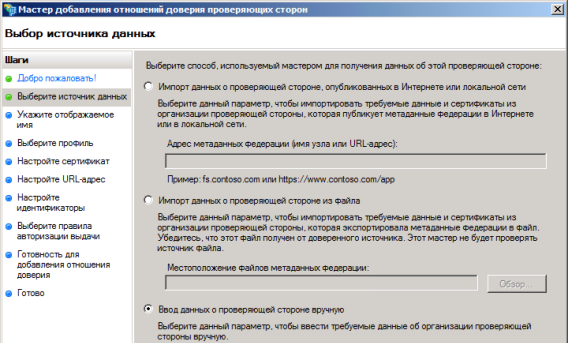

- Введите данные о проверяющей стороне вручную

В этом случае мастер Добавить отношение доверия проверяющей стороны отобразит дополнительные окна, в которых вы сможете вручную ввести данные. Это описано ниже – в шагах с 6 по 8.

- Импорт данных о проверяющей стороне, опубликованных в Интернет или в локальной сети

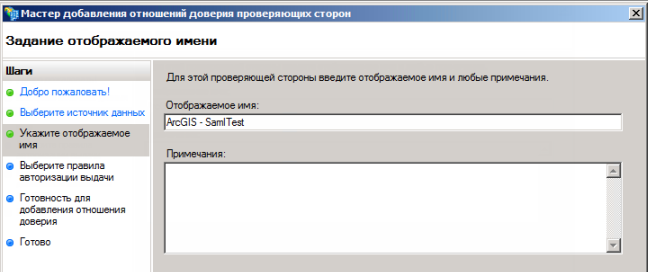

- В окне Укажите имя отображения введите имя отображения.

Имя отображения используется для идентификации проверяющей стороны в AD FS. Для других случаев оно не используется. Нужно указать ArcGIS или имя организации в ArcGIS, например, ArcGIS – SamlTest.

Подсказка:

На изображении выше показано окно Укажите имя отображения при выполнении шагов, необходимых для импорта источника данных из URL или из файла. Если вы решили вручную ввести информацию об исходных данных, в левой части мастера вы увидите дополнительные шаги, описанные ниже (с 6 по 8). Если вы выбрали URL или файл, вы можете перейти к шагу 9.

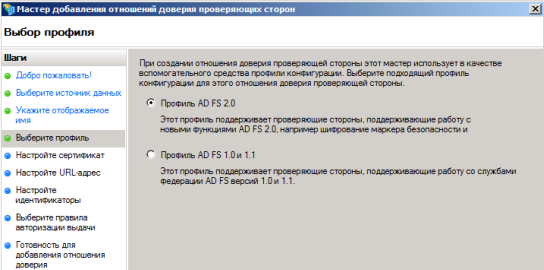

- (Выбор источника данных только вручную) В качестве опции Выбрать профиль укажите Профиль AD FS 2.0 (или более поздней версии AD FS, если она совместима с вашей средой).

- (Только ручной выбор источника данных) Для Настройки URL включите опцию Включить поддержку протокола SAML 2.0 WebSSO и введите URL сервиса SAML 2.0 SSO проверяющей стороны.

URL проверяющей стороны – это URL-адрес, на который AD FS посылает ответ SAML после аутентификации пользователя. Это должен быть HTTPS URL: https://webadaptorhost.domain.com/webadaptorname/sharing/rest/oauth2/saml/signin.

Примечание:

Часть arcgis приведенного выше адреса URL является используемым по умолчанию именем приложения Web Adaptor. Если имя вашего Web Adaptor отличается от arcgis, измените эту часть адреса URL, указав имя вашего Web Adaptor.

- (Только ручной выбор источника данных) Чтобы Настроить идентификаторы, введите URL идентификатора отношения доверия проверяющей стороны.

Это должен быть portal.domain.com.arcgis.

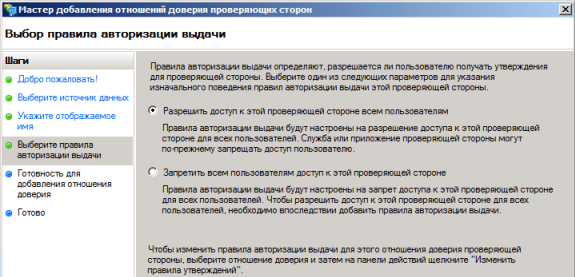

- Для Выбора правил авторизации нажмите Разрешить всем пользователям доступ к проверяющей стороне.

Подсказка:

На изображении выше показано окно Выбрать правила авторизации при выполнении шагов, необходимых для импорта источника данных из URL или файла. Если вы решили ввести информацию об источнике данных вручную, появятся дополнительные шаги в левой части мастера.

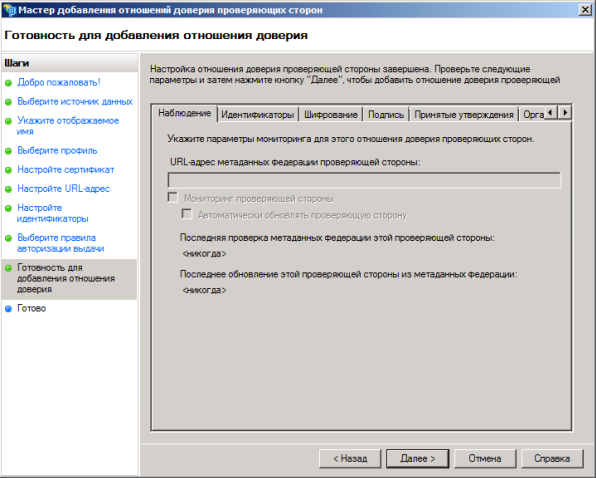

- В окне Готов добавить доверительное отношение проверьте все настройки проверяющей стороны. URL метаданных заполняется, только если вы решили импортировать источник данных из URL. На изображении ниже показано окно Готов добавить доверительное отношение при выборе ручного ввода информации об источнике данных.

ЩелкнитеДалее.

Подсказка:

При активации опции Отслеживать проверяющую сторону AD FS будет периодически проверять URL метаданных и сравнивать его с текущим состоянием доверительного отношения проверяющей стороны. Однако отслеживание не будет работать, когда срок работы токена в URL метаданных истечет. Ошибки записываются в журнале событий AD FS. Чтобы не получать эти сообщения, отключите отслеживание или обновите токен.

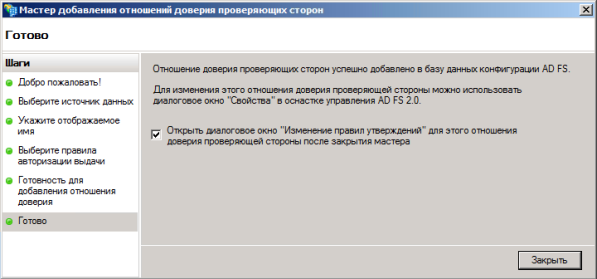

- Чтобы Завершить, выберите опцию автоматического открытия диалогового окна Редактировать правила заявления после нажатия на кнопку Закрыть.

Подсказка:

На изображении выше показано окно Завершить при выполнении шагов, необходимых для импорта источника данных из URL или файла. Если вы решили ввести информацию об источнике данных вручную, появятся дополнительные шаги в левой части мастера.

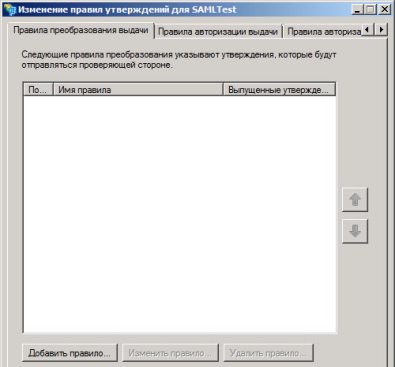

- Чтобы установить правила заявления, откройте мастер Редактировать правила заявления и щелкните Добавить правило.

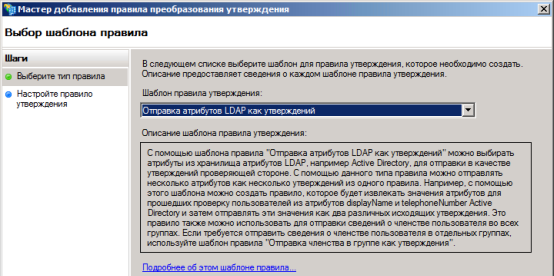

- В окне Выбрать шаблон правила выберите шаблон Послать атрибуты LDAP как заявления для правила заявления, которое вы создаете, и щелкните Далее.

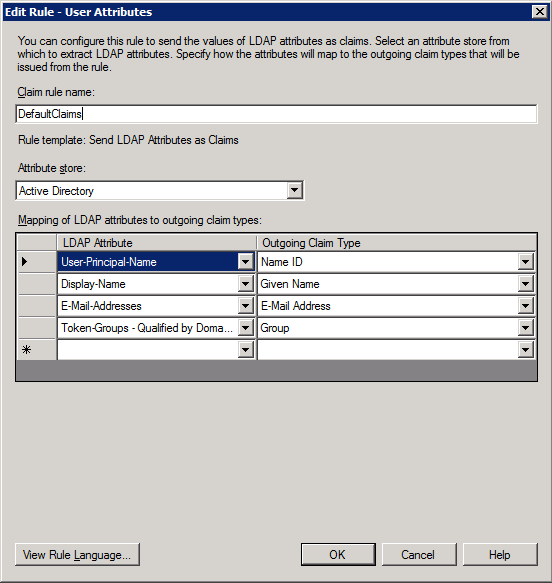

- В окне Настройка правила заявления введите имя правила, к примеру, DefaultClaims.

- Для Хранилища атрибутов выберите Active Directory.

- В окне Отображение атрибутов LDAP выходных типов заявлений выберите атрибут LDAP, содержащий имена пользователей (например, SAM-Account-Name) для Атрибута LDAP и NameID для Выходного типа заявления.

Примечание:

NameID – это атрибут, который должен посылаться AD FS в ответе SAML с целью объединения с работой ArcGIS. Если входит пользователь IDP, Portal for ArcGIS создает в хранилище пользователей нового пользователя с именем NameID. Допустимыми символами значения, которое посылается атрибутом NameID, являются буквы, цифры и _ (нижнее подчеркивание). (точка) и @ (собачка). Другие символы будут заменены нижним подчёркиванием в имени пользователя, созданном Portal for ArcGIS.

- Portal for ArcGIS поддерживает поток атрибутов givenName, email address и group корпоративной учетной записи от корпоративного IDP. Когда пользователь осуществляет вход с использованием корпоративной учётной записи, и Portal for ArcGIS получает атрибуты с именами givenname и email или mail (в любом случае), Portal for ArcGIS заполняет полное имя и адрес электронной почты для учётной записи пользователя значениями, полученными от IDP. Если вы выберете опцию Включить основанное на SAML членство в группе при регистрации AD FS в качестве корпоративного IDP, членство каждого пользователя будет получено из ответа на выражение SAML от провайдера идентификации при каждом успешном входе пользователя.

Следуйте приведенным ниже инструкциям для редактирования правил заявлений.

- В столбце Атрибут LDAP выберите Имя отображения (или отличный атрибут из списка во втором ряду) и поместите его в Данное имя в столбце Выходной тип заявления.

- В столбце Атрибут LDAP выберите E·Mail адреса и поместите его в E·Mail адрес в столбце Выходной тип заявления.

- В столбце Атрибут LDAP выберите Token-Groups - определяется доменным именем и поместите его в Группу в столбце Выходной тип заявления.

С этим заявлением AD FS отправляет атрибуты с именами , givenname и email в Portal for ArcGIS после аутентификации пользователя. Portal for ArcGIS затем использует значения, полученные в givenname и атрибуты email для заполнения имени и электронной почты пользовательской учетной записи. Значения в атрибуте группы нужны для обновления членства пользователя в группе. Более подробно о связывании корпоративных групп см. Создание групп.

Рекомендуется, чтобы вы пропустили адрес электронной почты от корпоративного IDP в Portal for ArcGIS. Это помогает, если пользователь в дальнейшем становится администратором. Наличие адреса электронной почты для учётной записи даёт пользователю возможность получать уведомления о любой административной деятельности и отправлять приглашения другим пользователям для присоединения к организации.

- Щелкните Завершить, чтобы закончить настройку IDP AD FS с целью включения Portal for ArcGIS в качестве проверяющей стороны.