Sie können NetIQ Access Manager 3.2 und höhere Versionen als Identity-Provider (IDP) für Enterprise-Anmeldenamen in Portal for ArcGIS konfigurieren. Die Konfiguration umfasst zwei Hauptschritte: die Registrierung des Enterprise-Identity-Providers bei Portal for ArcGIS und die Registrierung von Portal for ArcGIS beim Enterprise-Identity-Provider.

Sie können auch Metadaten zu den Enterprise-Gruppen in Ihrem Identitätsspeicher für das Portal bereitstellen. Dies ermöglicht Ihnen das Erstellen von Gruppen im Portal, die die bestehenden Enterprise-Gruppen Ihres Identitätsspeichers nutzen. Wenn Mitglieder sich beim Portal anmelden, wird der Zugriff auf Inhalte und Daten durch die Mitgliedschaftsregeln gesteuert, die in der Enterprise-Gruppe definiert sind. Wenn Sie die erforderlichen Enterprise-Gruppen-Metadaten nicht bereitstellen, können Sie trotzdem Gruppen erstellen. Mitgliedschaftsregeln werden jedoch von Portal for ArcGIS und nicht vom Identitätsspeicher gesteuert.

Erforderliche Informationen

Portal for ArcGIS erfordert das Empfangen bestimmter Attributinformationen vom Identity-Provider, wenn ein Benutzer sich mit Enterprise-Anmeldenamen anmeldet. NameID ist ein verbindliches Attribut, das von Ihrem Identity-Provider in der SAML-Antwort gesendet werden muss, damit der Verbund mit Portal for ArcGIS hergestellt werden kann. Wenn sich ein Benutzer des IDP anmeldet, erstellt Portal for ArcGIS im Benutzerspeicher einen neuen Benutzer mit dem Benutzernamen NameID. Die zulässigen Zeichen für den vom NameID-Attribut gesendeten Wert sind alphanumerisch, _ (Unterstrich), . (Punkt) und @ (at-Zeichen). Für alle anderen Zeichen werden Escapezeichen verwendet, damit der von Portal for ArcGIS erstellte Benutzername Unterstriche enthalten kann.

Portal for ArcGIS unterstützt die Übernahme der Attribute givenName und email address des Enterprise-Anmeldenamens vom Enterprise-Identity-Provider. Wenn sich ein Benutzer mit einem Enterprise-Anmeldenamen anmeldet und Portal for ArcGIS Attribute mit dem Namen givenname und email oder mail (in beliebiger Groß-/Kleinschreibung) empfängt, gibt Portal for ArcGIS die vom Identity-Provider erhaltenen Namen als vollständigen Namen und als E-Mail-Adresse des Benutzerkontos an. Es wird empfohlen, dass Sie die email address des Enterprise-Identity-Providers übergeben, sodass der Benutzer Benachrichtigungen empfangen kann.

Registrieren von NetIQ Access Manager als Enterprise-Identity-Provider bei Portal for ArcGIS

- Melden Sie sich als Administrator Ihrer Organisation bei der Portal-Website an, und klicken Sie auf Eigene Organisation > Einstellungen bearbeiten > Sicherheit.

- Klicken Sie im Bereich Enterprise-Anmeldenamen auf die Schaltfläche Identity-Provider festlegen, und geben Sie in dem daraufhin angezeigten Fenster den Namen Ihrer Organisation ein (z. B. City of Redlands). Wenn Benutzer auf die Portal-Website zugreifen, wird dieser Text als Teil der SAML-Anmeldeoption angezeigt (z. B. Mit City of Redlands-Konto).

Hinweis:

Sie können nur einen Enterprise-Identity-Provider für Ihr Portal registrieren.

- Legen Sie fest, ob die Benutzer der Organisation Automatisch oder Nach dem Hinzufügen der Konten zum Portal beitreten können. Durch Auswahl der ersten Option können Benutzer sich mit ihrem Enterprise-Anmeldenamen bei der Organisation anmelden, ohne dass ein Administrator eingreifen muss. Deren Konto wird bei der ersten Anmeldung automatisch bei der Organisation registriert. Die zweite Option erfordert, dass der Administrator die erforderlichen Konten mit einem Befehlszeilendienstprogramm oder Beispiel-Python-Skript beim Portal registrieren. Nachdem die Konten registriert wurden, können Benutzer sich bei der Organisation anmelden.

Tipp:

Es wird empfohlen, mindestens ein Enterprise-Konto als Administrator des Portals festzulegen und das initiale Administratorkonto herabzustufen oder zu löschen. Es wird empfohlen, die Schaltfläche Konto erstellen und die Anmeldeseite (signup.html) auf der Portal-Website zu deaktivieren, damit Benutzer keine eigenen Konten erstellen können. Vollständige Anweisungen finden Sie unter Konfigurieren eines SAML-kompatiblen Identity Providers mit dem Portal.

- Stellen Sie mithilfe einer der drei im Folgenden genannten Optionen Metadateninformationen für den Identity-Provider bereit:

- URL: Aktivieren Sie diese Option, wenn Portal for ArcGIS auf die URL von NetIQ Access Manager-Verbundmetadaten zugreifen kann. Auf dem Computer, auf dem NetIQ Access Manager ausgeführt wird, lautet die URL in der Regel http(s)://<host>:<port>/nidp/saml2/metadata.

Hinweis:

Wenn Ihr Enterprise-Identity-Provider ein selbstsigniertes Zertifikat einbezieht, kann ein Fehler auftreten, wenn Sie versuchen, die HTTPS-URL der Metadaten anzugeben. Dieser Fehler tritt auf, da Portal for ArcGIS das selbstsignierte Zertifikat des Identity Providers nicht überprüfen kann. Verwenden Sie alternativ HTTP in der URL, eine der Optionen unten, oder konfigurieren Sie Ihren Identity-Provider mit einem vertrauenswürdigen Zertifikat.

- Datei: Wenn Portal for ArcGIS nicht auf die URL zugreifen kann, speichern Sie die Metadaten aus der URL oben als XML-Datei, und laden Sie die Datei hoch.

- Parameter: Wählen Sie diese Option, wenn kein Zugriff auf die URL oder die Datei besteht. Geben Sie die Werte manuell ein, und stellen Sie die erforderlichen Parameter bereit: Anmelde-URL und Zertifikat. Diese Werte erhalten Sie beim NetIQ Access Manager-Administrator.

- URL: Aktivieren Sie diese Option, wenn Portal for ArcGIS auf die URL von NetIQ Access Manager-Verbundmetadaten zugreifen kann. Auf dem Computer, auf dem NetIQ Access Manager ausgeführt wird, lautet die URL in der Regel http(s)://<host>:<port>/nidp/saml2/metadata.

- Konfigurieren Sie die erweiterten Einstellungen je nach Bedarf:

- Assertion verschlüsseln: Aktivieren Sie diese Option, wenn NetIQ Access Manager zur Verschlüsselung von Antworten auf SAML-Assertionen konfiguriert wird.

- Signierte Anforderung aktivieren: Aktivieren Sie diese Option, wenn Portal for ArcGIS die an NetIQ Access Manager gesendete SAML-Authentifizierungsanforderung signieren soll.

- Abmeldung an Identity-Provider propagieren: Wählen Sie diese Option, damit Portal for ArcGIS eine Abmelde-URL verwendet, um den Benutzer von Net IQ Access Manager abzumelden. Geben Sie die URL ein, die in der Einstellung Abmelde-URL verwendet werden soll. Wenn der Identity-Provider eine Signierung der Abmelde-URL erfordert, muss die Option Signierte Anforderung aktivieren aktiviert sein.

- Abmelde-URL: Die URL des Identity-Providers wird zum Abmelden des aktuell angemeldeten Benutzers verwendet. Dieser Wert wird, sofern festgelegt, automatisch in der Metadatendatei des Identity-Providers ausgefüllt. Gegebenenfalls muss diese URL aktualisiert werden.

- Entitäts-ID: Aktualisieren Sie diesen Wert, wenn für die eindeutige Identifizierung Ihres Portals bei NetIQ Access Manager eine neue Entitäts-ID verwendet werden soll.

Die Einstellungen Assertion verschlüsseln und Signierte Anforderung aktivieren verwenden das Zertifikat samlcert im Keystore des Portals. Um ein neues Zertifikat zu verwenden, löschen Sie das Zertifikat samlcert, erstellen Sie ein neues Zertifikat mit demselben Alias (samlcert), führen Sie die Schritte unter Importieren eines Zertifikats in das Portal aus, und starten Sie das Portal neu.

- Sie können auch Metadaten zu den Enterprise-Gruppen

in Ihrem Identitätsspeicher für das Portal bereitstellen:

- Melden Sie sich als Administrator Ihrer Organisation beim ArcGIS-Portalverzeichnis an. Die URL hat das Format https://webadaptorhost.domain.com/webadaptorname/portaladmin.

- Klicken Sie auf Security > Config > Update Identity Store.

- Fügen Sie das Gruppenkonfigurations-JSON in das Textfeld Group store configuration (in JSON format) ein.

Wenn Sie Windows Active Directory als Identitätsspeicher verwenden, kopieren Sie den folgenden Text, und ändern Sie ihn so, dass er Ihre Site-spezifischen Informationen enthält:

{ "type": "WINDOWS", "properties": { "isPasswordEncrypted": "false", "userPassword": "secret", "user": "mydomain\\winaccount" } }In den meisten Fällen müssen Sie lediglich die Werte für die Parameter user und userPassword ändern. Obwohl das Kennwort in Klartext eingegeben wird, wird es verschlüsselt, wenn es im Konfigurationsverzeichnis des Portals gespeichert oder angezeigt wird. Das für den user-Parameter verwendete Konto benötigt lediglich Berechtigungen zum Suchen der Namen von Windows-Gruppen im Netzwerk. Verwenden Sie nach Möglichkeit ein Konto, dessen Kennwort nicht abläuft.

Wenn Sie LDAP als Identitätsspeicher verwenden, kopieren Sie den folgenden Text, und ändern Sie ihn so, dass er Ihre Site-spezifischen Informationen enthält:

{ "type": "LDAP", "properties": { "userPassword": "secret", "isPasswordEncrypted": "false", "user": "uid=admin,ou=system", "ldapURLForUsers": "ldaps://bar2:10636/ou=users,ou=ags,dc=example,dc=com", "ldapURLForRoles": "ldaps://bar2:10636/dc=example,dc=com", "usernameAttribute": "cn", "caseSensitive": "false", "userSearchAttribute": "cn", "memberAttributeInRoles": "member", "rolenameAttribute":"cn" } }In den meisten Fällen müssen Sie lediglich die Werte für die Parameter user, userPassword, ldapURLForUsers und ldapURLForRoles ändern. Die URL für Ihr LDAP erhalten Sie von Ihrem LDAP-Administrator.

Im vorstehenden Beispiel bezieht sich die LDAP-URL auf Benutzer in einer bestimmten Organisationseinheit (ou=users). Wenn Benutzer in mehreren Organisationseinheiten vorhanden sind, kann die LDAP-URL auf eine Organisationseinheit einer höheren Ebene oder bei Bedarf sogar auf die Stammebene verweisen. In diesem Fall sieht die URL stattdessen wie folgt aus:

"ldapURLForUsers": "ldaps://bar2:10636/dc=example,dc=com",

Das für den Benutzerparameter verwendete Konto benötigt lediglich Berechtigungen zum Suchen der Namen von Gruppen in Ihrer Organisation. Obwohl das Kennwort in Klartext eingegeben wird, wird es verschlüsselt, wenn es im Konfigurationsverzeichnis des Portals gespeichert oder angezeigt wird.

Wenn für LDAP die Unterscheidung zwischen Groß- und Kleinschreibung konfiguriert wurde, legen Sie den Parameter caseSensitive auf false fest.

- Wenn Sie das JSON für die Konfiguration des Benutzerspeichers eingegeben haben, klicken Sie auf Update Configuration, um die Änderungen zu speichern und das Portal neu zu starten.

Registrieren von Portal for ArcGIS als vertrauenswürdigen Service-Provider bei NetIQ Access Manager

- Konfigurieren Sie ein Attribute Set..

Führen Sie die folgenden Schritte aus, um ein neues Attribute Set zu erstellen, sodass die Attribute nach der Authentifizierung des Benutzers als Teil der SAML-Assertion an Portal for ArcGIS gesendet werden können. Wenn Sie über ein Attribute Set verfügen, das bereits in NetIQ Access Manager konfiguriert ist, können Sie es ebenso verwenden.

- Melden Sie sich bei der NetIQ Access Manager-Verwaltungskonsole an. Diese ist in der Regel unter http(s)://<host>:<port>/nps verfügbar.

- Navigieren Sie in der NetIQ-Verwaltungskonsole zu Ihrem Identity-Server, und klicken Sie auf die Registerkarte Shared Settings. Unter Attribute Sets sollten alle Attribute Sets angezeigt werden, die Sie bereits erstellt haben. Klicken Sie auf New, und erstellten Sie ein neues Attribute Set. Geben Sie unter Name festlegenPortal ein, und klicken Sie auf Weiter.

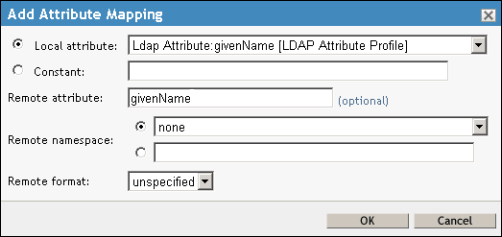

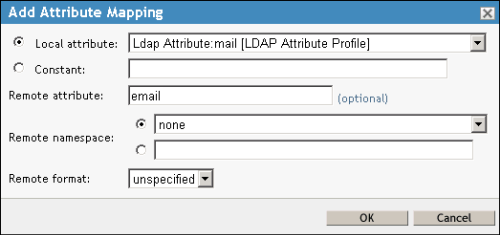

- Definieren Sie die Attributzuordnungen, und fügen Sie sie zum Attribut Set zu, die Sie im vorherigen Schritt erstellt haben.

Portal for ArcGIS unterstützt die Übernahme der Attribute givenName und email address des Enterprise-Anmeldenamens aus dem Enterprise-Identity-Provider. Wenn sich ein Benutzer mit einem Enterprise-Anmeldenamen anmeldet und Portal for ArcGIS Attribute mit dem Namen givenname und email oder mail (in beliebiger Groß-/Kleinschreibung) empfängt, gibt Portal for ArcGIS die vom Identity-Provider empfangenen Namen als vollständigen Namen und als E-Mail-Adresse des Benutzerkontos an.

Es empfiehlt sich, die E-Mail-Adresse vom Enterprise-Identity-Provider an Portal for ArcGIS weiterzugeben. Dies ist hilfreich, falls der Benutzer später zum Administrator wird. Wenn eine E-Mail-Adresse im Konto vorhanden ist, kann der Benutzer Benachrichtigungen zu administrativen Aktivitäten empfangen und Einladungen an andere Benutzer senden, um ihnen den Beitritt zur Organisation zu ermöglichen.

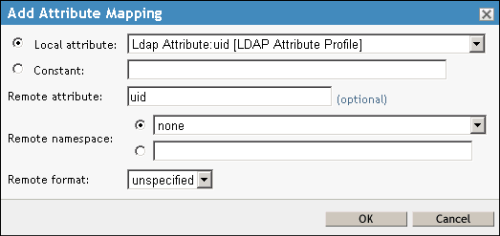

Klicken Sie auf den Link Neu, und fügen Sie beliebige neue Attributzuordnungen hinzu. Die folgenden Bildschirmaufnahmen zeigen, wie Attributzuordnungen für givenName, email address und uid hinzugefügt werden. Sie können anstelle dieser Beispiele beliebige Attribute aus der Authentifizierungsquelle auswählen.

Klicken Sie im Assistenten Create Attribute Set auf Finish. Damit wird ein neues Attribute Set mit dem Namen Portal erstellt.

- Führen Sie die folgenden Schritte aus, um Portal for ArcGIS als vertrauenswürdigen Service-Provider zu NetIQ Access Manager hinzuzufügen.

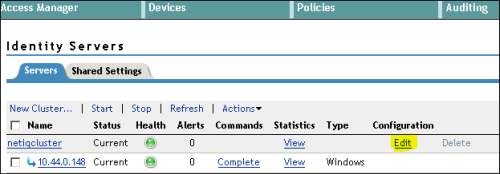

- Melden Sie sich bei der NetIQ-Verwaltungskonsole an, wählen Sie den Identity-Server aus, und klicken Sie auf den Link Edit.

Die Registerkarte General wird geöffnet.

- Klicken Sie auf die Registerkarte SAML 2.0, und klicken Sie auf New > Service Provider.

Im Fenster Service Provider fügen Sie Portal for ArcGIS als vertrauenswürdigen Service Provider zu NetIQ Access Manager hinzu.

- Klicken Sie im Assistenten Vertrauenswürdigen Service-Provider erstellen auf Metadatentext als Quelle, und fügen Sie die Metadaten der Portal for ArcGIS-Organisation in das Feld Text ein.

Rufen Sie die Metadaten der Portal for ArcGIS-Organisation ab, indem Sie sich bei der Organisation als Administrator anmelden, auf die Schaltfläche Einstellungen bearbeiten, auf die Registerkarte Sicherheit und auf die Schaltfläche Service-Provider aufrufen klicken. Speichern Sie die Metadaten als XML-Datei.

Klicken Sie auf Next und auf Finish, wenn Sie den vertrauenswürdigen Service-Provider hinzugefügt haben.

- Melden Sie sich bei der NetIQ-Verwaltungskonsole an, wählen Sie den Identity-Server aus, und klicken Sie auf den Link Edit.

- Führen Sie die folgenden Schritte aus, um die Verbindungseigenschaften von Portal for ArcGIS und NetIQ Access Manager zu konfigurieren.

- Klicken Sie auf der Registerkarte SAML 2.0 unter Service Provider auf den Link "Service Providers". Die Registerkarte Configuration wird geöffnet. Klicken Sie auf die Registerkarte Metadaten, und überprüfen Sie, ob die Metadaten für die Portal for ArcGIS-Organisation korrekt sind.

- Klicken Sie auf die Registerkarte Configuration, um zum Abschnitt Trust der Konfiguration zurückzukehren. Aktivieren Sie die Option Assertionen verschlüsseln, wenn Sie bei der Registrierung von NetIQ Acess Manager als Enterprise-Identity-Provider bei Portal for ArcGIS die erweiterte Einstellung Assertion verschlüsseln gewählt haben.

- Klicken Sie auf die Registerkarte Attribute.

In diesem Schritt fügen Sie die Attributzuordnung aus dem Set hinzu, die Sie zuvor erstellt haben, sodass NetIQ Access Manager die Attribute in der SAML-Assertion an Portal for ArcGIS senden kann.

Wählen Sie das in Schritt 2.1 oben definierte Attribute Set aus. Nachdem Sie das Attribute Set ausgewählt haben, werden die in der Gruppe definierten Attribute im Feld Available angezeigt. Verschieben Sie die Attribute givenName und email in das Feld Send with authentication.

- Klicken Sie unter der Registerkarte Configuration des Service-Providers auf die Registerkarte Authentication Response, und richten Sie die Authentifizierungsantwort ein.

Klicken Sie im Dropdown-Menü Binding auf Post.

Aktivieren Sie in der Spalte Name Identifier das Kontrollkästchen neben Unspecified.

Aktivieren Sie in der Spalte Default die Optionsschaltfläche neben Unspecified.

Wählen Sie in der Spalte Value Ldap Attribut uid aus.

Hinweis:

Sie können jedes andere eindeutige Attribut im Attribute Set aus der Authentifizierungsquelle konfigurieren, das als NameID gesendet werden soll. Der Wert dieses Parameters wird als Benutzername in der Organisation verwendet.

Klicken Sie auf Übernehmen.

- Klicken Sie unter Configuration auf die Registerkarte Options, und wählen Sie den Benutzerauthentifizierungsvertrag aus, beispielsweise Name/Password - Form, und klicken Sie auf Apply.

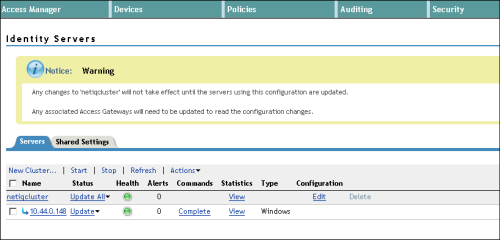

- Starten Sie NetIQ Access Manager neu, indem Sie zu Ihrem Identitätsserver navigieren und auf den Link Update All klicken.